Pernahkah anda mendengar saran untuk mengganti password secara rutin? Banyak cara yang dapat dilakukan oleh hacker untuk mendapat akses terhadap suatu akun, seperti metode brute force password generator ataupun kemungkinan data kredensial anda telah tersebar di internet. Selain akun pribadi, perusahaan harus melindungi akun-akun yang mereka miliki terutama untuk privileged account. Privileged account adalah akun yang memiliki hak akses istimewa seperti user administrator, super administrator, root dan sebagainya. Akibat yang dapat timbul jika privileged account jatuh pada tangan yang salah adalah dapat disalahgunakan oleh pihak internal maupun external seperti disusupi malware pada server, pencurian data penting, hingga server down. Resiko juga dapat terjadi jika privileges account digunakan secara bersama-sama.

Oleh karena itu, perusahaan perlu melakukan manajemen privileged account agar tercapai standar keamanan (security compliance). Solusi untuk manajemen akses privileges accounts dari ancaman dan serangan cyberattack yaitu menggunakan Privileged Access Management (PAM). PAM adalah sebuah sistem keamanan yang memiliki kemampuan untuk memantau, mendeteksi, dan mencegah akses yang tidak sengaja ataupun menyalahgunakannya ketika akses critical asset resources. Aplikasi PAM dilakukan sebagai sebuah langkah preventif yang dilakukan organisasi untuk melindungi diri dari akses yang tidak diizinkan dan pencurian kredensial dengan cara mengamankan privileges pada services, applications, root dan administrator accounts dalam sistem. Dengan menggunakan PAM dapat dipastikan bahwa akses-akses yang diberikan dan di eksekusi hanya oleh individu yang diotorisasi, dan akses yang dilakukan oleh user akan terekam dan tercatat untuk keperluan audit.

PAM bekerja dengan cara menyimpan kredensial privileged account ke dalam sebuah vault. System administrator akan mengatur policies terhadap kredensial apa saja yang dapat diakses oleh user PAM dan akan diberi batasan waktu ketika user mengakses kredensial. Ketika akses sudah selesai digunakan, PAM dapat menjalankan proses pergantian password secara otomatis. Semua aktivitas tersimpan dan dapat dijadikan sebuah laporan untuk mempermudah proses pemantauan.

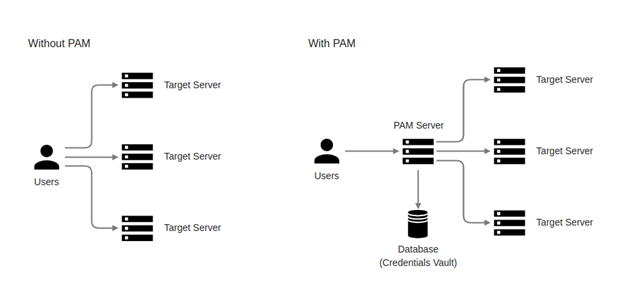

Sebelum menggunakan PAM, user mengakses target server secara langsung dan perlu untuk mengetahui dan memasukkan kredensial target server yang ingin diakses.Setelah menggunakan PAM, user mengakses target server melalui PAM dan user hanya perlu menggunakan credentials untuk login ke PAM console. Untuk sesi ke target server, users sudah tidak perlu memasukkan kredensial lagi karena kredensial akan secara otomatis di isi oleh PAM.

Berikut ini beberapa keuntungan menggunakan Privileged Access Management :

- Kredensial disimpan secara tersentralisasi dan terenkripsi.

- Kontrol penuh terhadap seluruh session launch, access requests, monitoring, recording.

- Proses user pindah antar server menjadi efisien.

- Batasan pada privileges untuk user, aplikasi, dan proses dapat mengurangi jalan masuk bagi ancaman internal atau eksternal.

- Pergantian password kredensial yang disimpan dalam PAM akan dilakukan terjadwal secara otomatis, sehingga tercapainya standar keamanan atau security compliance

- Password privileged account dapat di ganti secara terjadwal

- Log aktivitas dan audit membantu pemantauan dan deteksi aktivitas mencurigakan terhadap akses yang tidak diizinkan atau serangan malware.

Perusahaan perlu untuk melindungi privileged account untuk mencegah data breach. Solusi PAM diperlukan oleh perusahaan untuk manajemen dan keamanan privileged account untuk mencegah akses yang tidak diizinkan dan penyalahgunaan critical aset perusahaan oleh user. Truslogic siap membantu anda memberikan konsultasi dan support implementasi solusi PAM. Let’s Secure Together.

by : Bryan Alexis